Informações iniciais Arquivos .js Seja você um profissional de Red Team, estudante, pesquisador ou Bug Hunter, um vetor importante para busca de informações em aplicações web, são os arquivos .js. Muitas vezes esses arquivos acabam passando despercebidos por parte da equipe de desenvolvimento com

Leia maisDicas e Artigos

Como podemos definir o que é uma equipe Blue Team? Em um

Introdução Recentemente, fui questionado sobre as ferramentas que utilizo no meu dia

Nos últimos anos, a área de tecnologia da informação (TI) acabou se

All posts

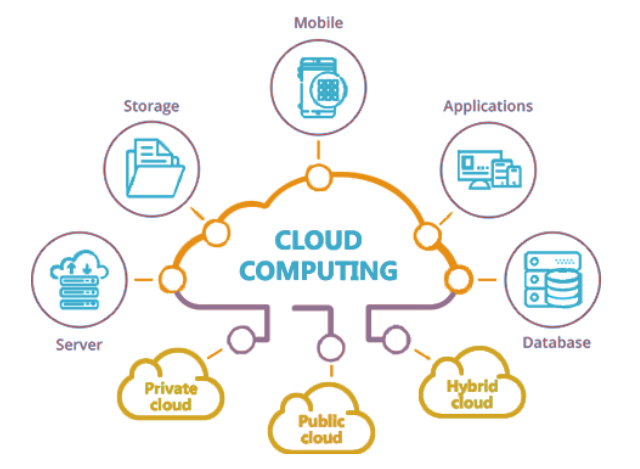

A computação em nuvem transformou a maneira como as empresas operam, permitindo-lhes alugar recursos de processamento, armazenamento e rede conforme necessário. Essa

Leia maisIntrodução O Google Dorks é uma técnica avançada de pesquisa que utiliza operadores de busca específicos para filtrar e encontrar informações específicas

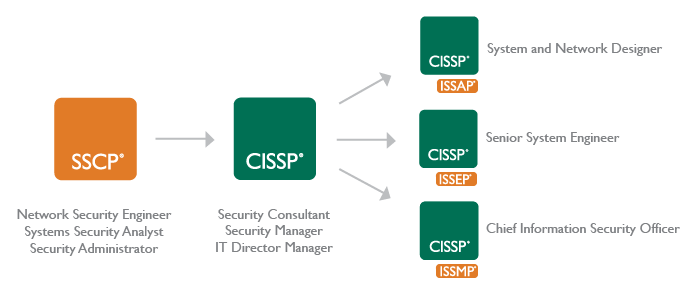

Leia maisNos últimos anos, a área de tecnologia da informação (TI) acabou se tornando uma das mais competitivas e bem remunerada do mercado

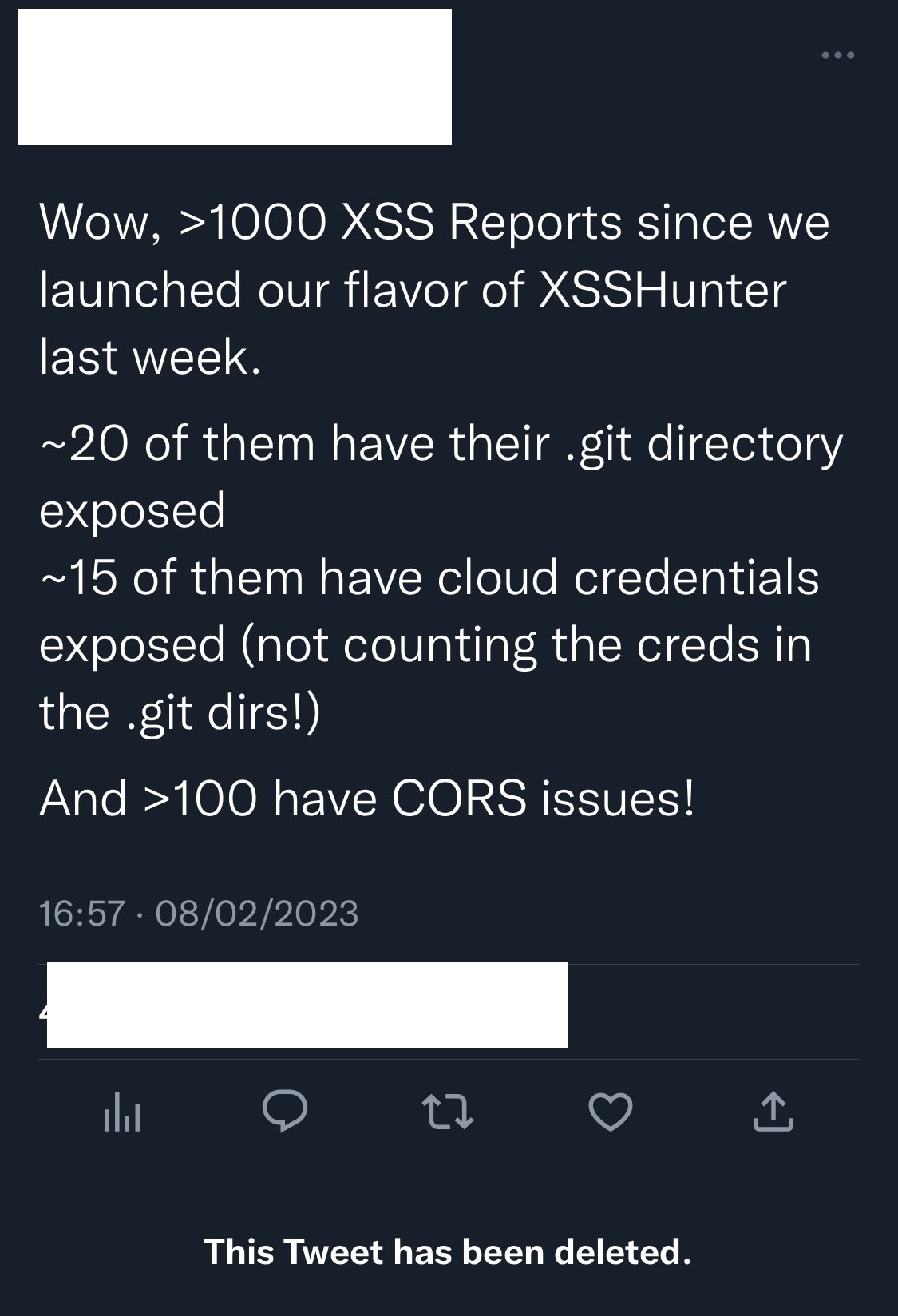

Leia maisBug bounty é uma prática em que empresas ou organizações oferecem recompensas financeiras ou outras recompensas a pesquisadores independentes ou especialistas em

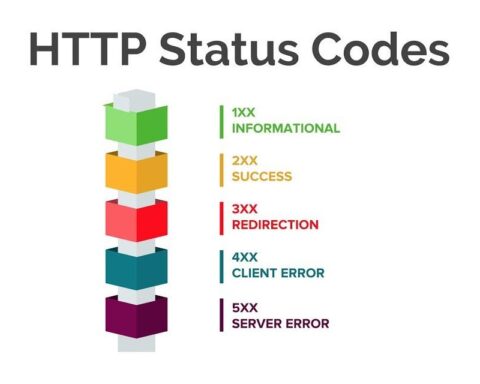

Leia maisHTTP status codes são códigos de três dígitos retornados por um servidor em resposta a uma solicitação do cliente. Eles indicam o

Leia maisO conhecimento na área de Cybersecurity é adquirido de diversas formas, uma delas é lendo reports, artigos e materiais de outros profissionais

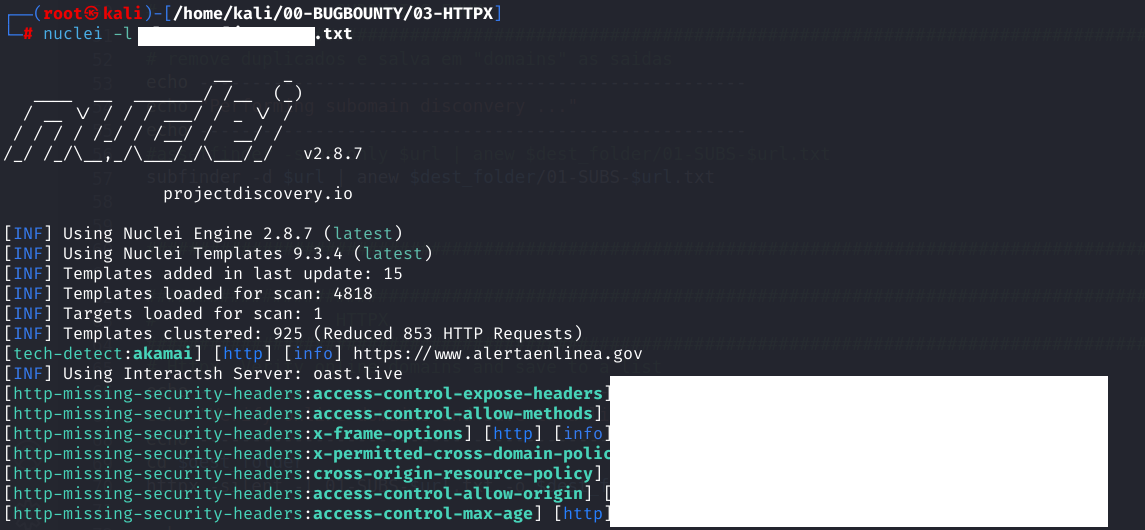

Leia maisNuclei é uma ferramenta para detectar vulnerabilidades potenciais e informações sensíveis em sua infraestrutura usando modelos pré-definidos. Os modelos são escritos em

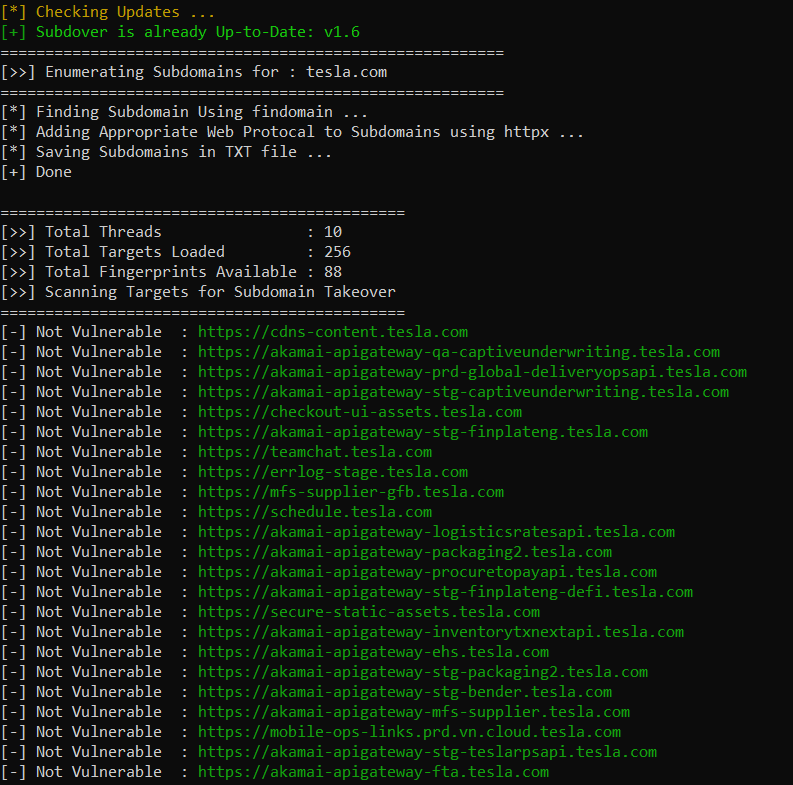

Leia maisA enumeração de subdomínio é o processo de identificação de todos os subdomínios de um determinado domínio. Isso pode ser útil para

Leia maisCross-Site Request Forgery (CSRF) é um tipo de ataque que ocorre quando um site malicioso, e-mail, blog, mensagem instantânea ou programa faz

Leia maisIntrodução Uma aquisição de subdomínio (Subdomain Takeover) é um tipo de ataque em que um invasor é capaz de assumir o controle

Leia mais