Informações iniciais Arquivos .js Seja você um profissional de Red Team, estudante, pesquisador ou Bug Hunter, um vetor importante para busca de informações em aplicações web, são os arquivos .js. Muitas vezes esses arquivos acabam passando despercebidos por parte da equipe de desenvolvimento com

Leia maisDicas e Artigos

Como podemos definir o que é uma equipe Blue Team? Em um

Introdução Recentemente, fui questionado sobre as ferramentas que utilizo no meu dia

Nos últimos anos, a área de tecnologia da informação (TI) acabou se

All posts

Introdução Depois de um tempo ausente (aprendendo sobre uma poderosa ferramenta de BI e suas consultas xD) volto a criar um post.

Leia maisIntrodução No cenário atual, em que as empresas estão cada vez mais adotando a nuvem para armazenar e gerenciar seus dados sensíveis,

Leia maisIntrodução sobre OSINT Você já ouviu falar sobre Inteligência de Fontes Abertas (OSINT)? Se você está interessado em segurança cibernética e em

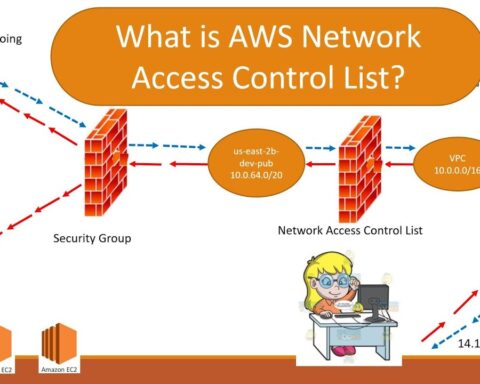

Leia maisNACL – Network Access Control Lists As Listas de Controle de Acesso de Rede (NACLs) são um recurso essencial na infraestrutura da

Leia maisO que é Threat Modeling? A definição abaixo vem do OWASP: A modelagem de ameaças funciona para identificar, comunicar e entender ameaças

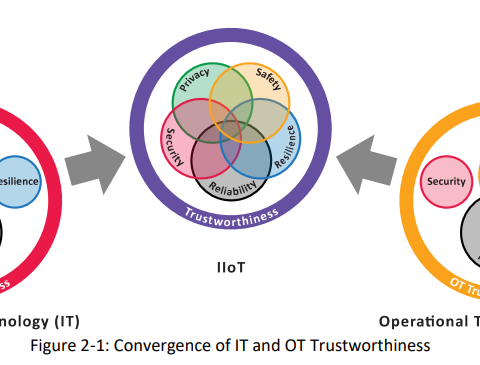

Leia maisIntrodução O Industry IoT Consortium publicou a versão atualizada do Industry Internet of Things Security Framework (IISF). O objetivo deste documento é

Leia maisComo podemos definir o que é uma equipe Blue Team? Em um nível macro, a equipe Blue Team é todo o contexto

Leia maisHoje vou falar sobre uma ferramenta incrível que vai ajudar você a dar um upgrade na segurança cibernética da sua organização ou

Leia maisUma análise da variante Linux de uma nova cepa de ransomware chamada BlackSuit revelou semelhanças significativas com outra família de ransomware chamada

Leia maisIntrodução Recentemente, fui questionado sobre as ferramentas que utilizo no meu dia a dia e se o Kali Linux tinha todas as

Leia mais