No contexto atual de aplicações modernas, altamente dependentes de frontend, o JavaScript se tornou um dos principais vetores de descoberta durante a fase de reconnaissance. Muito além de simplesmente renderizar interfaces, os arquivos .js carregam lógica de negócio, endpoints internos e, frequentemente, dados sensíveis expostos de forma inadvertida.

Foi exatamente nesse cenário que desenvolvi duas ferramentas que se complementam de forma estratégica: javascript-recon e jsecret.

Links

javascript-recon: extraindo inteligência do frontend

O javascript-recon é focado na análise de arquivos JavaScript com o objetivo de identificar superfícies de ataque. A ideia central é automatizar aquilo que todo bug hunter experiente já faz manualmente: minerar JS em busca de informações úteis.

Ferramentas de JS recon, em geral, são capazes de identificar:

- Endpoints ocultos (REST, GraphQL, WebSocket)

- Paths internos e rotas não documentadas

- Integrações com APIs externas

- Lógica de autenticação ou controle de acesso no client-side

- Possíveis sinks de XSS ou padrões inseguros

Esse tipo de análise é crítico porque os arquivos JavaScript frequentemente revelam como a aplicação realmente funciona por trás da interface, incluindo chamadas que não estão visíveis diretamente na UI.

Em outras palavras: o javascript-recon transforma o frontend em um mapa de ataque.

jsecret: encontrando o que não deveria estar ali

Enquanto o javascript-recon foca em estrutura e comportamento, o jsecret entra na camada mais sensível: exposição de segredos.

Sabemos que um dos erros mais comuns em aplicações modernas é o vazamento de informações sensíveis diretamente no código cliente. Isso inclui:

- API keys

- Tokens de autenticação

- Credenciais hardcoded

- URLs internas e infraestrutura

- Dados de configuração sensíveis

Ferramentas desse tipo utilizam padrões, regex e heurísticas para identificar possíveis vazamentos — um problema real e crescente no ecossistema atual, com milhões de segredos expostos em repositórios e aplicações públicas.

O jsecret atua exatamente aqui: analisando arquivos coletados (localmente ou via pipeline) e destacando aquilo que pode virar um impacto real.

Como elas se complementam na prática

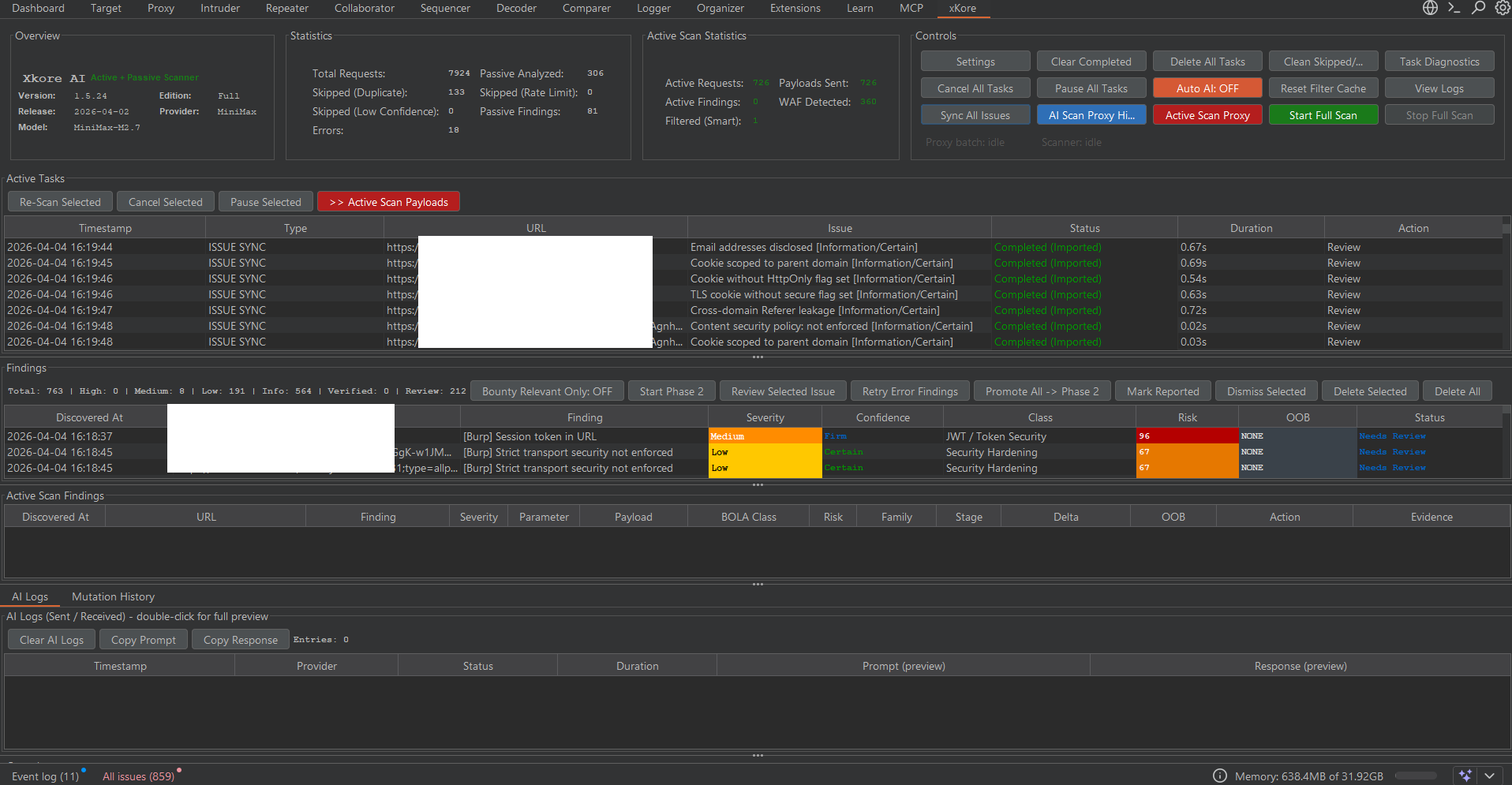

Separadamente, as duas ferramentas já são úteis. Mas juntas, elas formam um fluxo extremamente poderoso:

1. Descoberta (javascript-recon)

Você começa mapeando a aplicação:

- Coleta de arquivos JS

- Extração de endpoints

- Identificação de rotas e funcionalidades ocultas

2. Análise de exposição (jsecret)

Depois, você aprofunda:

- Varre os mesmos arquivos em busca de segredos

- Identifica credenciais e dados sensíveis

- Prioriza achados com potencial impacto

Resultado:

Você não só descobre onde atacar, mas também com o que atacar.

Ganho real para bug bounty e pentest

Essa combinação resolve um problema clássico em pipelines de recon:

Muito volume de dados, pouca priorização.

Com javascript-recon + jsecret, você transforma:

- JS bruto → inteligência estruturada

- Strings aleatórias → possíveis credenciais

- URLs → vetores de ataque reais

Além disso, encaixa perfeitamente em pipelines automatizados (como você já vem construindo), funcionando como uma etapa intermediária entre coleta e exploração.

Uso Ético e Responsável

As ferramentas javascript-recon e jsecret foram desenvolvidas com o objetivo de apoiar atividades legítimas de segurança da informação, como pentests autorizados, bug bounty, pesquisas acadêmicas e melhoria contínua de sistemas.

O uso dessas ferramentas deve seguir princípios fundamentais de ética e legalidade:

- Utilize apenas em alvos sob sua responsabilidade ou com autorização explícita

- Respeite os programas de bug bounty e seus escopos definidos

- Não explore vulnerabilidades além do necessário para comprovação técnica

- Não acesse, modifique ou exfiltre dados sensíveis sem autorização

- Siga as leis locais e internacionais relacionadas a acesso indevido e privacidade de dados

O uso indevido dessas ferramentas para atividades não autorizadas pode resultar em consequências legais severas.

Segurança ofensiva deve sempre ter como objetivo final melhorar a segurança dos sistemas, nunca causar dano.

Finalizando

A evolução do bug bounty exige cada vez mais automação inteligente , não apenas coletar dados, mas extrair valor deles.

- O javascript-recon fornece visibilidade da aplicação

- O jsecret identifica exposição crítica

- Juntos, eles reduzem o tempo entre recon e exploração

Se antes o JavaScript era apenas “ruído” no processo de análise, hoje ele é um dos ativos mais valiosos para encontrar vulnerabilidades reais.