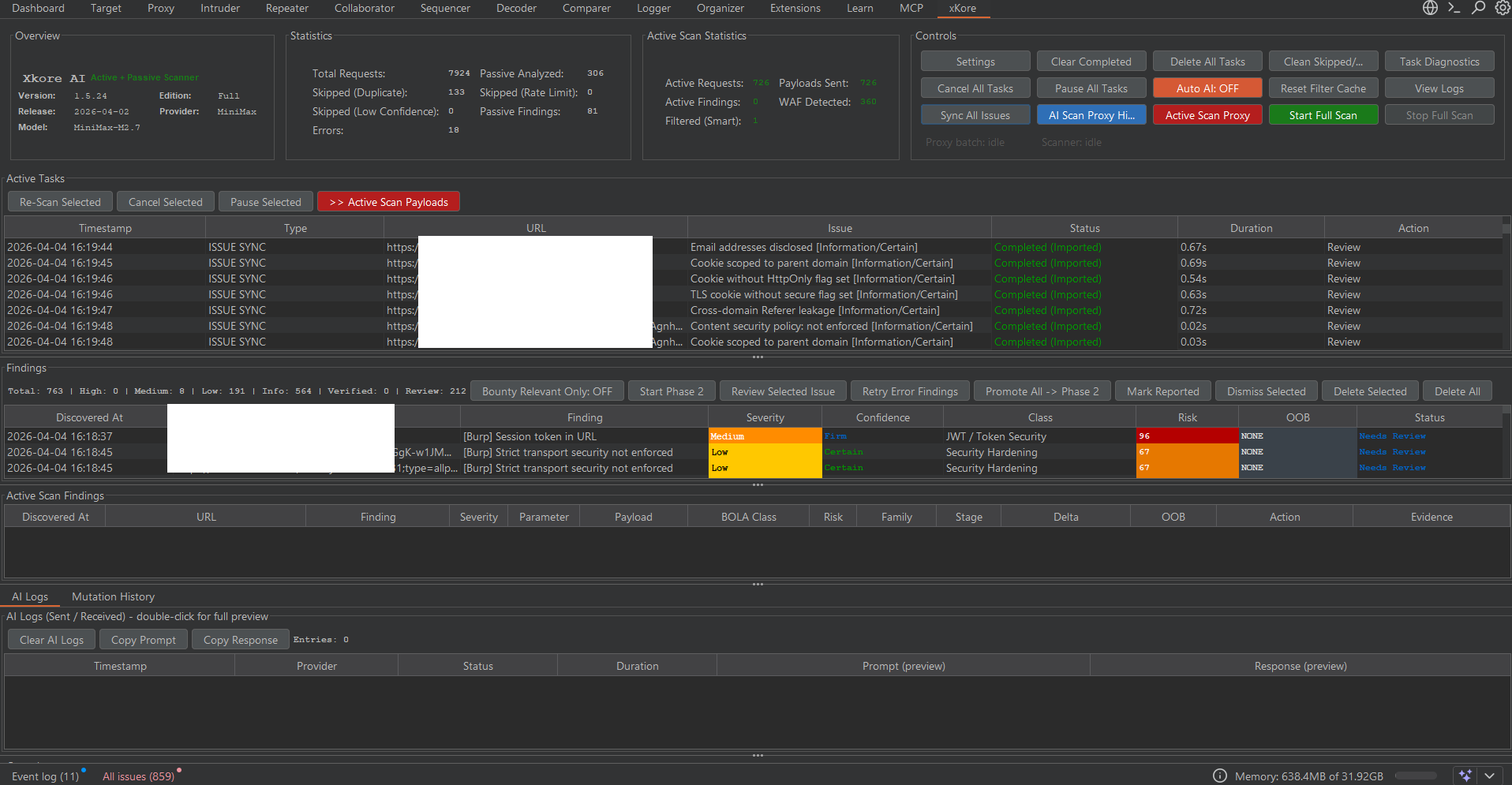

xKore AI: a extensão que transforma o Burp Suite em uma bancada de ataque assistida por IA

Aviso: xKore AI é uma ferramenta exclusivamente para testes autorizados, bug bounty e avaliações internas de segurança com permissão explícita.

Se você trabalha com bug bounty ou pentest e passa horas dentro do Burp, esta extensão foi construída para você. xKore AI conecta provedores de IA diretamente ao fluxo de trabalho do Burp Suite e adiciona análise passiva, active testing em múltiplas categorias, replay de impacto, triagem de findings e exportação de resultados , tudo sem sair do Burp.

A resposta curta para “o que ela faz?”:

Ela transforma o Burp em uma bancada de análise, triagem, active testing, replay, documentação e apoio por IA, com foco em reduzir ruído e aumentar a qualidade das provas de vulnerabilidade.

Motivação

O Burp Suite é o centro de operações de qualquer pentester sério. Mas entre observar o tráfego, testar hipóteses no Repeater, documentar findings e exportar relatórios, existe muito trabalho manual repetitivo que consome tempo que poderia ser gasto em análise real.

A ideia por trás do xKore AI é simples: o modelo de IA não testa por você, mas ele acelera cada etapa do processo, desde identificar o que vale a pena testar até construir a prova de impacto.

Arquitetura

xKore AI é uma extensão Python/Jython carregada diretamente no Burp Suite (`Extensions → Add`). Para contornar o limite de tamanho de bytecode do Jython, o código foi dividido em módulos auxiliares:

| Módulo | Responsabilidade |

|—|—|

- | `xkore_ai.py` | Orquestração geral, entry point |

- — | `xkore_active_logic.py` | Execução de active scans e cadeias de verificação |

- — | `xkore_active_payloads.py` | Famílias de payloads e assinaturas |

- — | `xkore_scan_helpers.py` | Comparação de respostas e diff engine |

- — | `xkore_export_helpers.py` | Exportação CSV, JSON, Markdown, HTML, Nuclei |

- — | `xkore_dialog_helpers.py` | Dialogs, triagem e Repeater Advisor |

- — | `xkore_replay_helpers.py` | Replay de follow-up e provas de impacto |

- — | `xkore_ui_helpers.py` | UI e dashboard |

|—|—|

O repositório também inclui ActiveScan AI ++, uma extensão Java separada que adiciona checks mais especializados (CodeExec, XMLScan, Log4Shell, EdgeSideInclude, Struts RCE, etc.) em cima do scanner nativo do Burp.

O que ela faz, categoria por categoria

1. Análise Passiva com IA

Toda requisição que passa pelo Proxy pode ser analisada automaticamente. A extensão envia o par request/response para o modelo de IA configurado e recebe um finding estruturado com título, severidade, confiança e descrição.

- – Parsing robusto do JSON retornado pelo modelo com fallback para texto simples

- – Validação de campos mínimos para evitar findings ruins

- – Deduplicação por URL + parâmetros + valores com TTL configurável

- – Respeito a escopo customizado via include/exclude (regex ou wildcard)

- – Filtragem inteligente de ruído: assets estáticos, telemetria e endpoints sem valor prático ficam de fora

- – Allowlist de caminhos de alto valor (auth, admin, API, GraphQL, billing, profile, webhook, debug) que nunca são suprimidos

2. Active Testing

A extensão não atira para todos os lados. Ela usa heurística para decidir quando vale testar e mantém deduplicação ativa por `(caminho_normalizado, categoria, parâmetro)` para evitar repetição.

Categorias cobertas:

- – SQL Injection

- – Cross-Site Scripting

- – Server-Side Template Injection

- – Path Traversal

- – Command Injection

- – Open Redirect

- – SSRF

- – XXE

- – GraphQL

- – JWT / Algorithm Confusion

- – CORS

- – IDOR / BOLA

- – Mass Assignment

- – Race Condition

- – Cache Poisoning

- – Auth Bypass

Técnicas usadas em cada categoria:

- – Payloads probe e confirm separados

- – Testes time-based

- – Testes out-of-band via Burp Collaborator

- – Testes second-order

- – Variantes por contexto: query, body, JSON, GraphQL, path, cookie, headers

- – Comparação por status, comprimento, corpo, headers e sinais específicos

- – Response diff com persistência do texto comparativo

Follow-up e Provas de Impacto

Este é um dos pontos que diferencia a extensão de um scanner comum. Quando um finding tem sinal forte, ela não para no primeiro request — ela tenta **provar o impacto real**.

Exemplos de follow-up implementados:

| Categoria | O que a extensão tenta provar |

|—|—|

- — | JWT / Auth Bypass | Replay do contexto autenticado em endpoints admin e de dados |

- —| Mass Assignment | Leitura posterior em billing, profile, API key, webhook, config |

- —| Race Condition | Verificação de efeito em wallet, cart, inventory, vote |

- —| Cache Poisoning | Replay limpo para provar persistência sem o header malicioso |

- —| Request Smuggling | Probes em endpoints downstream para fila de resposta e cache |

- —| XXE | File disclosure, cloud metadata, wrappers base64 |

- —| Path Traversal | Arquivos mais sensíveis após primeira confirmação (`/etc/shadow`, `~/.ssh`, `web.config`) |

- —| Command Injection | Comandos de ambiente, credenciais AWS, arquivos de config |

- —| SSTI | Follow-up engine-aware: Python, Java, Ruby, PHP Smarty, Mako |

- —| SSRF | `/actuator/env`, `/v3/api-docs`, `/.env`, `server-status`, `/admin` |

- —| REST IDOR | Entidades relacionadas: orders, invoices, projects, accounts |

- —| Stored XSS/SQLi | Leitura posterior em dashboard, profile, admin, billing |

|—|—|

4. Cobertura Especializada em IDOR / BOLA

A extensão detecta endpoints com padrão de objeto, ownership, tenant ou identidade e faz mutação inteligente de identificadores em vez de payload genérico. Ela diferencia padrões same-tenant vs cross-tenant quando possível e faz follow-up automático em endpoints relacionados.

5. Cobertura GraphQL

- – Detecção de superfícies GraphQL por URL, headers e corpo

- – Testes de introspection e descoberta de schema

- – Geração dinâmica de queries para IDOR

- – Follow-up em resolvers sensíveis: `viewer`, `me`, `node`, admin users, connections

- – Quando encontra mutation ou subscription exposta, encadeia operações guiadas pelo schema

6. JWT e Algorithm Confusion

- – Descoberta de JWT em Authorization, headers customizados, cookies e parâmetros

- – Busca de chave pública via JWKS, `jku` header e OpenID config

- – Conversão JWK → DER → SPKI para provas reais de RS256→HS256

- – Reutilização do contexto autenticado para replay em superfícies de alto valor

7. Repeater Copilot

O Repeater Advisor transforma o Repeater em uma estação de ataque assistida. Selecione um request, chame o Advisor e receba:

- – Sugestões de mutação organizadas por categoria de ataque

- – Payloads focados em POC e bypass quando existe sink plausível

- – Análise de superfície de input, contexto de auth, hints de tecnologia e hipóteses de sink

- – Modo “Ask AI” para perguntar qualquer coisa sobre o request/response atual

- – Abertura direta de variantes mutadas em novas abas do Repeater

- – Histórico de mutações por endpoint para evitar repetir o que já foi testado

O que ele analisa:

URL, método, headers, body, parâmetros, identificadores de objeto, headers de auth e roteamento, segmentos de path e hints de tecnologia (GraphQL, JWT, XML, Cloudflare, nginx, Apache, Envoy, Akamai, Fastly).

Dashboard e Triagem

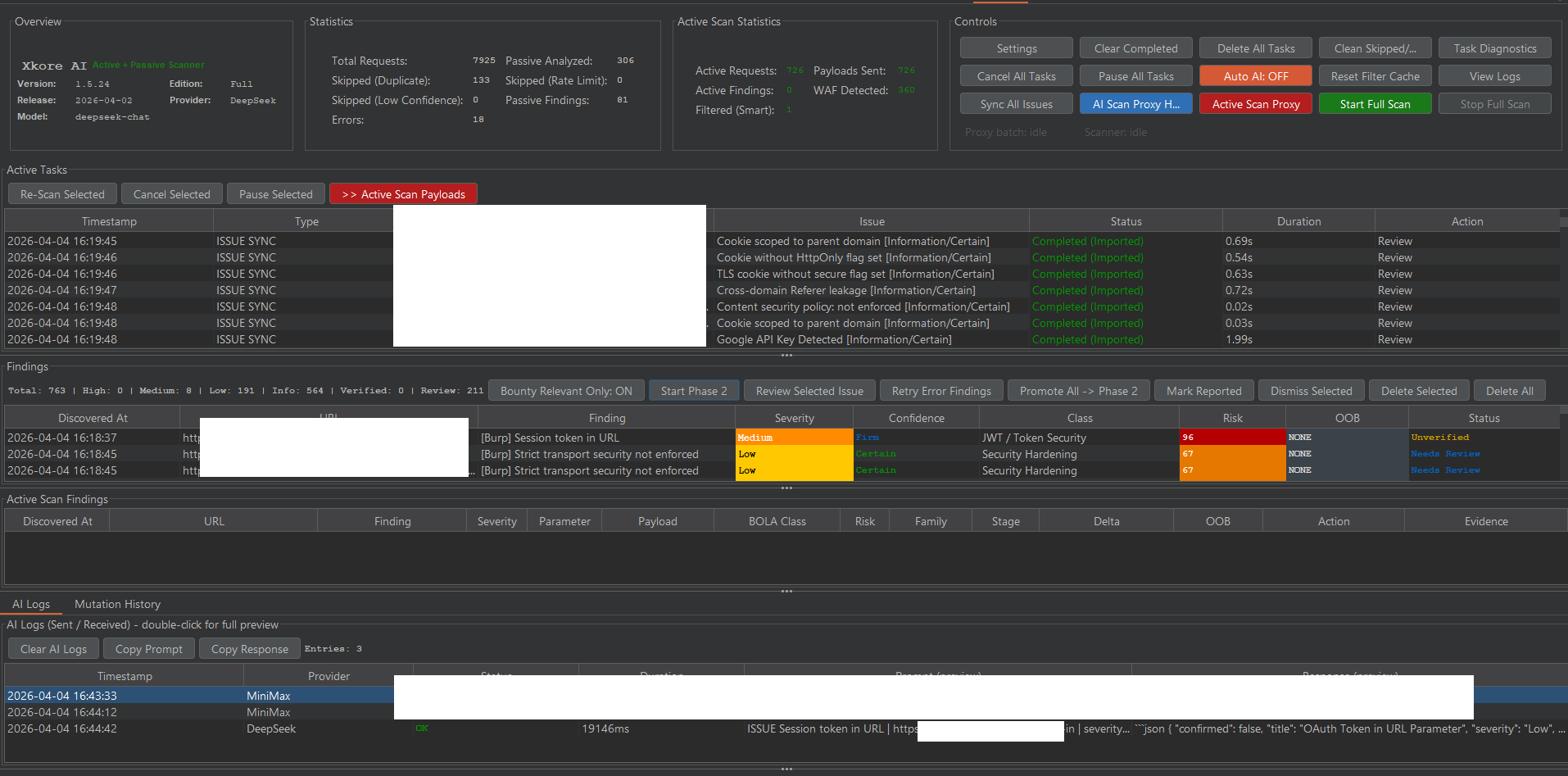

A extensão cria uma aba própria no Burp com painéis de Overview, Statistics, Active Tasks, Findings, Active Scan Findings, AI Logs e Console.

8. Workflow de Findings

“`

Imported → Needs Review → Phase 2 Queue → Verifying

├── Verified (OOB)

├── Verified (Response)

├── Rejected

└── Needs Manual Check → Reported / Dismissed

“`

- – Validação de transições de estado — nenhuma transição inválida passa

- – Auto-retry de estados órfãos com backoff exponencial (5m / 15m / 60m, máx 3 tentativas)

- – Paginação para tabelas grandes (200 registros por página)

9. Ações em lote disponíveis no menu de contexto:

- Queue Phase 2

- Mark Reported

- Dismiss

- Select All High+

- Select All Verified

- Delete Selected

Scoring e Priorização

- – Risk score calculado por finding

- – Classificação de sensibilidade de endpoint: auth, admin, financeiro, PII, negócio

- – Multiplicador de risco baseado na sensibilidade

- – CVSS 3.1 estimado automaticamente para 18+ classes de vulnerabilidade

Exportação

| Formato | Detalhes |

|—|—|

- | CSV | Findings tabelados |

- | JSON | Estrutura completa de findings |

- | Markdown | Legível para relatórios |

- | HTML | Relatório formatado |

- | Nuclei | Templates prontos com matchers baseados nas respostas observadas e placeholders `interactsh` para OOB |

|—|—|

10. Scanner Integrado

- Além da análise passiva e ativa via proxy do Burp, a extensão inclui um crawler próprio que pode:

- – Iniciar a partir de uma seed URL configurada na UI ou do histórico do Proxy

- – Controlar max_pages, max_depth, delay e limite de seeds

- – Submeter formulários GET e POST durante o crawl

- – Parar ao detectar expiração de autenticação (401/403)

- – Enviar páginas descobertas para análise passiva com IA

- – Enfileirar active scan para páginas parametrizadas

- – Solicitar caminhos extras à IA após a descoberta inicial

11. Provedores de IA Suportados

- Ollama

- OpenAI

- Claude

- Gemini

- Qwen

- DeepSeek

- MiniMax

Com compatibilidade específica por provider: retry em resposta vazia (Ollama), bypass de JSON mode para modelos que não lidam bem com ele, fallback para texto simples, salvaguardas de compatibilidade entre provider e modelo.

12. Persistência

A extensão salva estado entre sessões:

– `~/.xkore_config.json` — configurações

– `~/.xkore_sessions/xkore_session_latest.json` — findings, caches e stats

– `~/.xkore_mutation_history.json` — histórico de mutações por endpoint

Auto-save periódico + auto-load na inicialização + save no `extensionUnloaded`.

12+1 (nunca vou digitar esse número) Para quem é essa extensão?

Para quem já usa o Burp Suite e quer:

- – Reduzir o tempo gasto em análise repetitiva de respostas HTTP

- – Ter sugestões contextuais de próximo passo no Repeater em vez de testar manualmente tudo do zero

- – Provar impacto real de findings em vez de parar no primeiro sinal

- – Manter os findings organizados com workflow de triagem dentro do Burp

- – Exportar resultados em múltiplos formatos sem abrir mais uma ferramenta

14 Conclusão

xKore AI não substitui o pesquisador, ela remove atrito. A parte difícil ainda é sua: entender a aplicação, encadear hipóteses, interpretar o que os dados dizem. O que a extensão faz é garantir que você não perca tempo com o trabalho mecânico e que cada sinal promissor seja levado até a prova de impacto antes de você declarar um finding válido.

Ferramenta desenvolvida para uso em testes autorizados, bug bounty e avaliações internas com permissão explícita.

Nunca teste sistemas sem autorização!!