No contexto atual de aplicações modernas, altamente dependentes de frontend, o JavaScript se tornou um dos principais vetores de descoberta durante a

Leia maisInformações iniciais Arquivos .js Seja você um profissional de Red Team, estudante, pesquisador ou Bug Hunter, um vetor importante para busca de

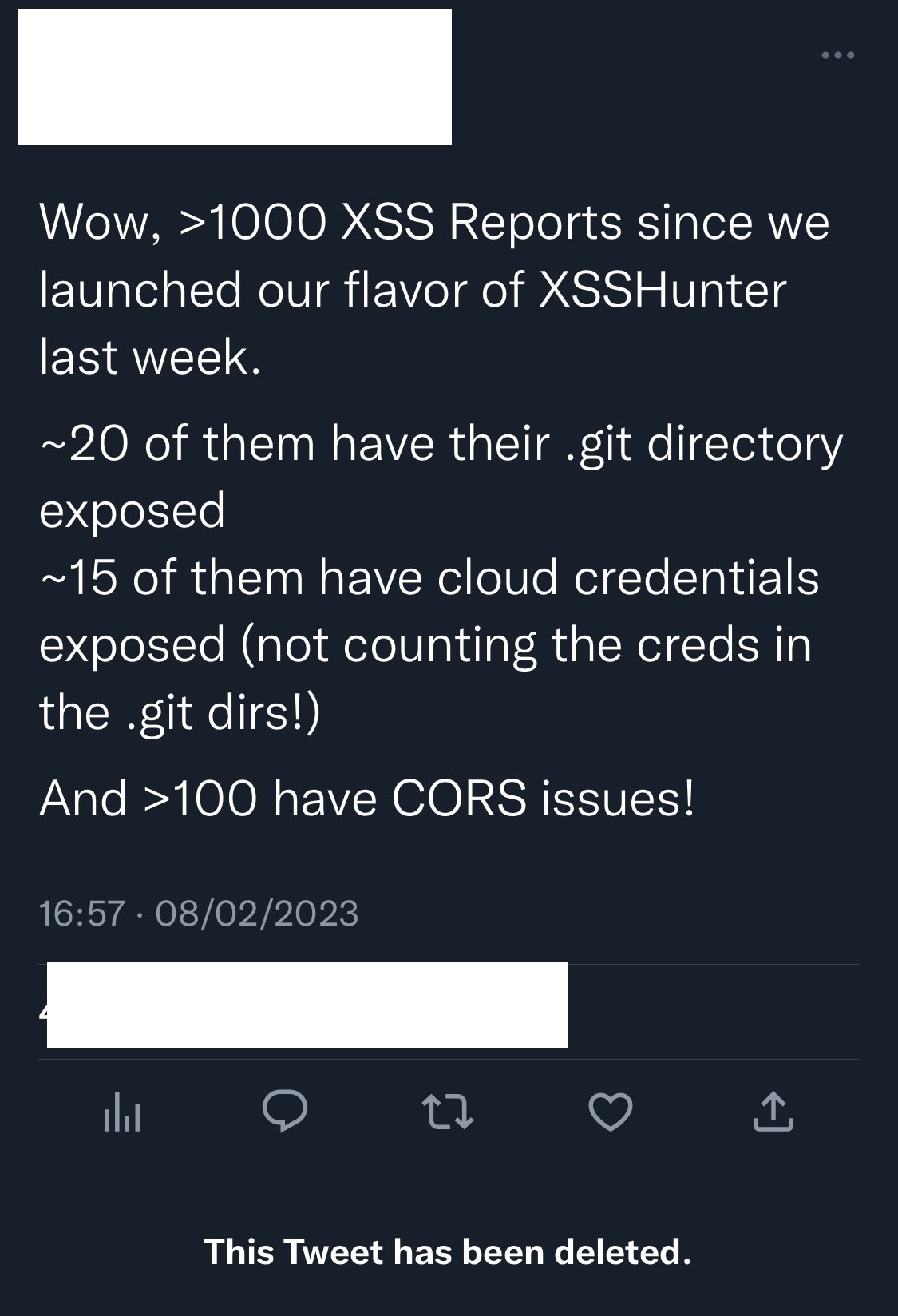

Leia maisUma forma de bug bounty bem interessante é encontrar credenciais vazadas dentro do código do site. Credenciais como chaves de API, chaves

Leia maisIntrodução A questão da segurança na era digital tornou-se rapidamente um tema quente. Todos nós já ouvimos falar sobre violações de dados,

Leia maisHoje vou falar sobre uma ferramenta incrível que vai ajudar você a dar um upgrade na segurança cibernética da sua organização ou

Leia maisBug bounty é uma prática em que empresas ou organizações oferecem recompensas financeiras ou outras recompensas a pesquisadores independentes ou especialistas em

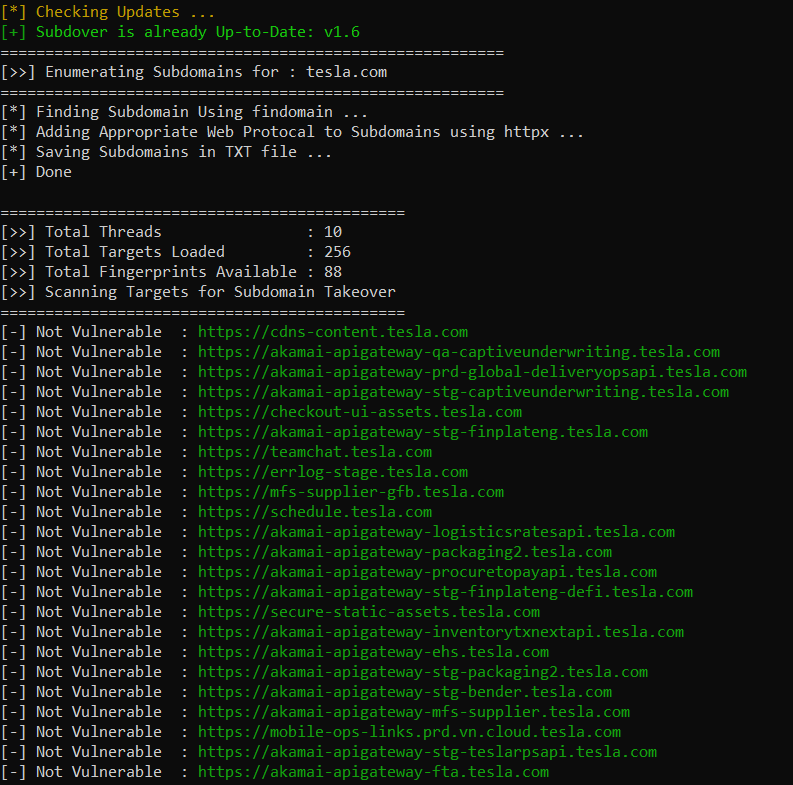

Leia maisIntrodução Uma aquisição de subdomínio (Subdomain Takeover) é um tipo de ataque em que um invasor é capaz de assumir o controle

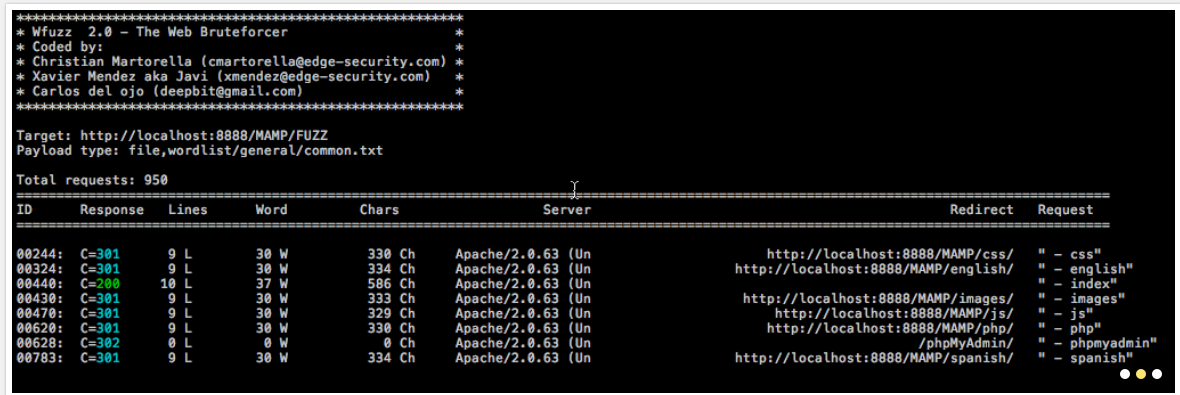

Leia maisO Wfuzz é uma ferramenta poderosa usada para aplicativos da Web de força bruta. Ele é escrito em Python e é frequentemente

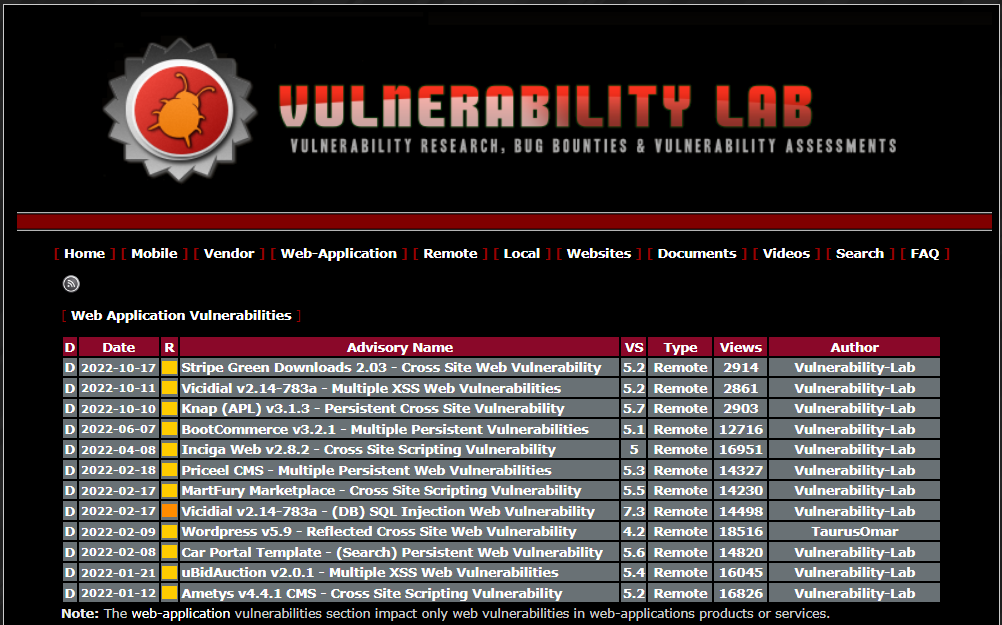

Leia maisVulnerability Lab, não é exatamente uma ferramenta em si, mas é um recurso incrivelmente poderoso. O site revela inúmeras vulnerabilidades de alto

Leia maisFacilmente uma das melhores, se não a melhor ferramenta de bug bounty. É amplamente reconhecido como uma ferramenta essencial na indústria de

Leia mais