Introdução

Uma aquisição de subdomínio (Subdomain Takeover) é um tipo de ataque em que um invasor é capaz de assumir o controle de um subdomínio de um site que não é seu. Isso pode acontecer quando um subdomínio não está mais em uso pelo proprietário, mas o registro do nome de domínio ainda está ativo.

Por exemplo, digamos que uma empresa possua o domínio “meusite.com” e tenha um subdomínio “blog.meusite.com” para o blog da empresa. Se a empresa parar de usar o blog e deixar o registro do domínio expirar, um invasor poderá registrar o domínio “blog.meusite.com” e assumir o controle do subdomínio. Isso permitiria que o invasor hospedasse seu próprio conteúdo no subdomínio, levando os usuários a pensar que ele ainda pertence à empresa original.

Mitigação

- Para evitar ataques de aquisição de subdomínio, é importante que as organizações monitorem regularmente seus subdomínios e garantam que quaisquer subdomínios não utilizados sejam devidamente desativados e seus registros de domínio sejam cancelados. Isso pode ajudar a impedir que invasores assumam subdomínios inativos e os usem para fins mal-intencionados.

- Monitore seus subdomínios regularmente para garantir que todos estejam em uso e configurados corretamente. Isso inclui o monitoramento de registros DNS, configurações do servidor da web e quaisquer outras configurações relevantes.

- Se você não precisar mais de um subdomínio, certifique-se de descomissioná-lo corretamente. Isso inclui a remoção de quaisquer registros DNS ou configurações de servidor da Web associados ao subdomínio e a desativação ou exclusão de quaisquer contas ou serviços associados a ele.

- Use autenticação robusta e controles de acesso para proteger seus subdomínios e impedir o acesso não autorizado. Isso inclui usar senhas fortes e limitar o acesso apenas a indivíduos ou sistemas confiáveis.

- Implemente avaliações regulares de segurança e testes de penetração para identificar e solucionar possíveis vulnerabilidades na configuração do seu subdomínio.

- Considere o uso de um firewall de aplicativo da Web (WAF) para monitorar e proteger seus subdomínios. Um WAF pode ajudar a detectar e prevenir tentativas de controle de subdomínio monitorando o tráfego para seus subdomínios e bloqueando qualquer solicitação suspeita ou maliciosa.

Ao seguir estas etapas, você pode ajudar a proteger seus subdomínios contra invasão e manter seu dominio seguro.

Ferramentas para testes

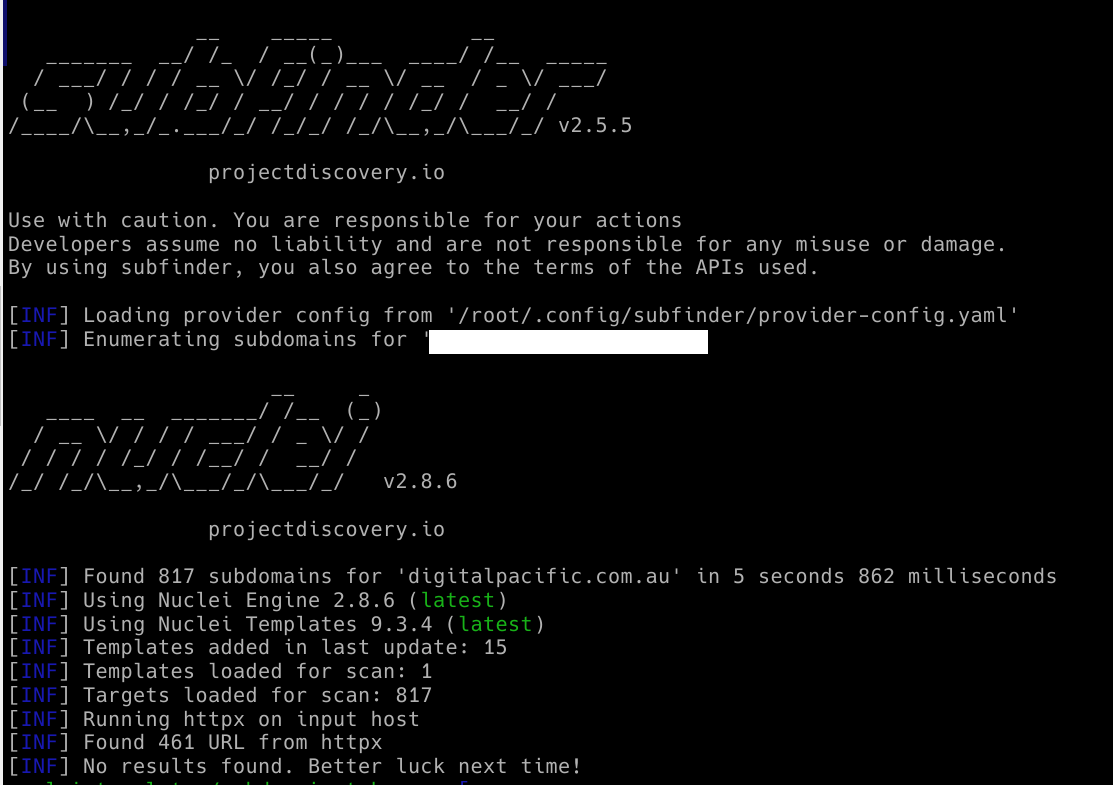

Nuclei

Github: https://github.com/projectdiscovery/nuclei

# Oneline command

subfinder -d domain.com | nuclei -t /root/nuclei-templates/subdomain-takeover/detect-all-takeovers.yaml | notify1 – Utiliza a ferramenta Subfinder para mapear todos os subdominios

2 – Utiliza o Nuclei e o template na tentativa de detectar um subdominio vulnerável

3 – Caso configurado, envia uma notificação com o Notify.

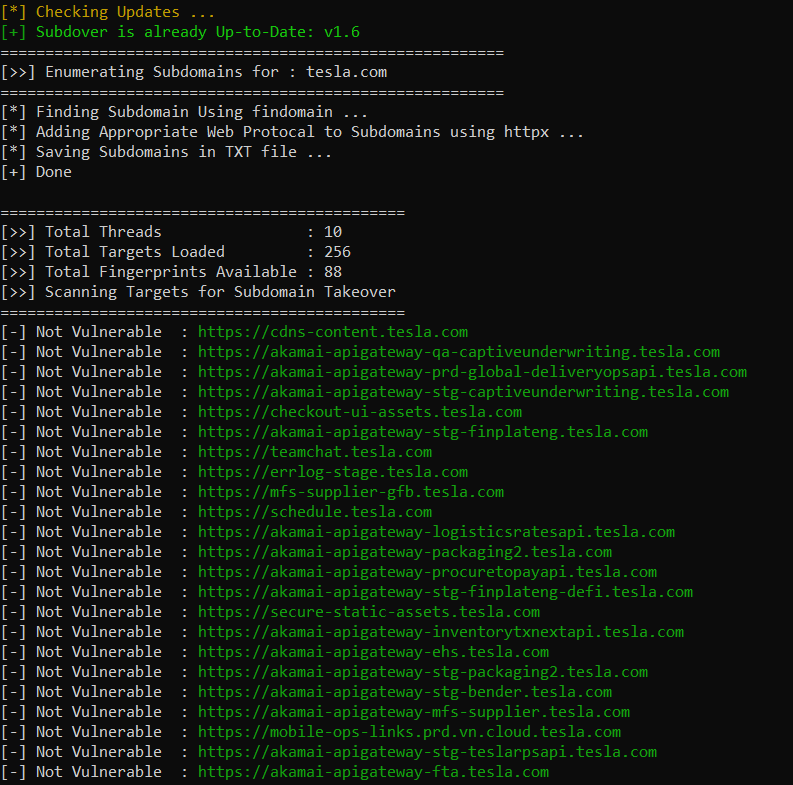

Subdover

É uma ferramenta de simples utilização, funciona em Linux e Windows que pode te ajudar a encontrar bugbountys ou auxiliar em verificar os subdominios de um endereço.

How To Use in Windows

# Navigate to subdover folder

cd subdover# Installing dependencies

python -m pip install -r requirements.txt# Checking Help Menu

python subdover.py --help# Testing Single Target [Running Without Giving Parameter]

python subdover.py# Enumerating Subdomain & Testing them for Subdomain Takeover

python subdover.py -d target.com# Testing targets for Subdomain Takeover from subdomain list

python subdover.py --list example_target.txt# Changing Number of Threads

python subdover.py --thread 30 -d target.com# Saving Result

$ python subdover.py -d target.com -o result.txt# Show Fingerprints & Exit

python subdover.py -s