Bug bounty é uma prática em que empresas ou organizações oferecem recompensas financeiras ou outras recompensas a pesquisadores independentes ou especialistas em segurança de informação e cybersegurança que identifiquem e reportem vulnerabilidades ou bugs em seus sistemas ou aplicativos. O objetivo é ajudar a proteger a segurança de seus produtos, dados e usuários, encontrando e corrigindo problemas antes que sejam explorados por atacantes mal intencionados.

Um tipo de vulnerabilidade com bastantes reports é o Blind XSS.

Ok, ok … vá com calma Jardel, o que é um Blind XSS?.

Blind XSS é uma forma de ataque cross-site scripting (XSS) que ocorre quando um atacante injeta código malicioso em uma página web, mas não consegue visualizar o resultado da sua ação. Em vez disso, o atacante conta com outra pessoa visitando a página infectada para executar o código malicioso e ter acesso a informações confidenciais, como dados do usuário ou sessões.

Um exemplo onde a carga maliciosa (payload) que é injetada em um formulário de contato, mas diferente de ser executada imediatamente, é armazenada no back-end da aplicação, como por exemplo, em uma base de dados. Quando outro usuário visita a página que carrega esses dados, a carga maliciosa é executada. Isso significa que o invasor não precisa estar presente no momento da execução da carga, e portanto, é referido como “blind”.

Alguns riscos do Blind XSS:

- Ser usado para roubar informações sensíveis, como nomes de usuários e senhas.

- Ser usado para monitorar as atividades dos usuários na página da web, incluindo as informações que eles digitem e as páginas que visitam.

- Ser usado para instalar malware em sistemas da vítima, o que pode resultar em comprometimento de dados e perda de informações sensíveis.

E como dito acima, é um serviço “cego”, para ter a informação que o payload foi executado, o Bug Hunter precisa de um serviço que receba as informações após o payload ser ativado.

Existe um serviço com bastante renome na área que será descontinuado no dia 12/02/2023. Com o fim desta ferramenta online, o criador disponibilizou um tutorial onde qualquer pessoa poderia criar seu próprio serviço para essa finalidade.

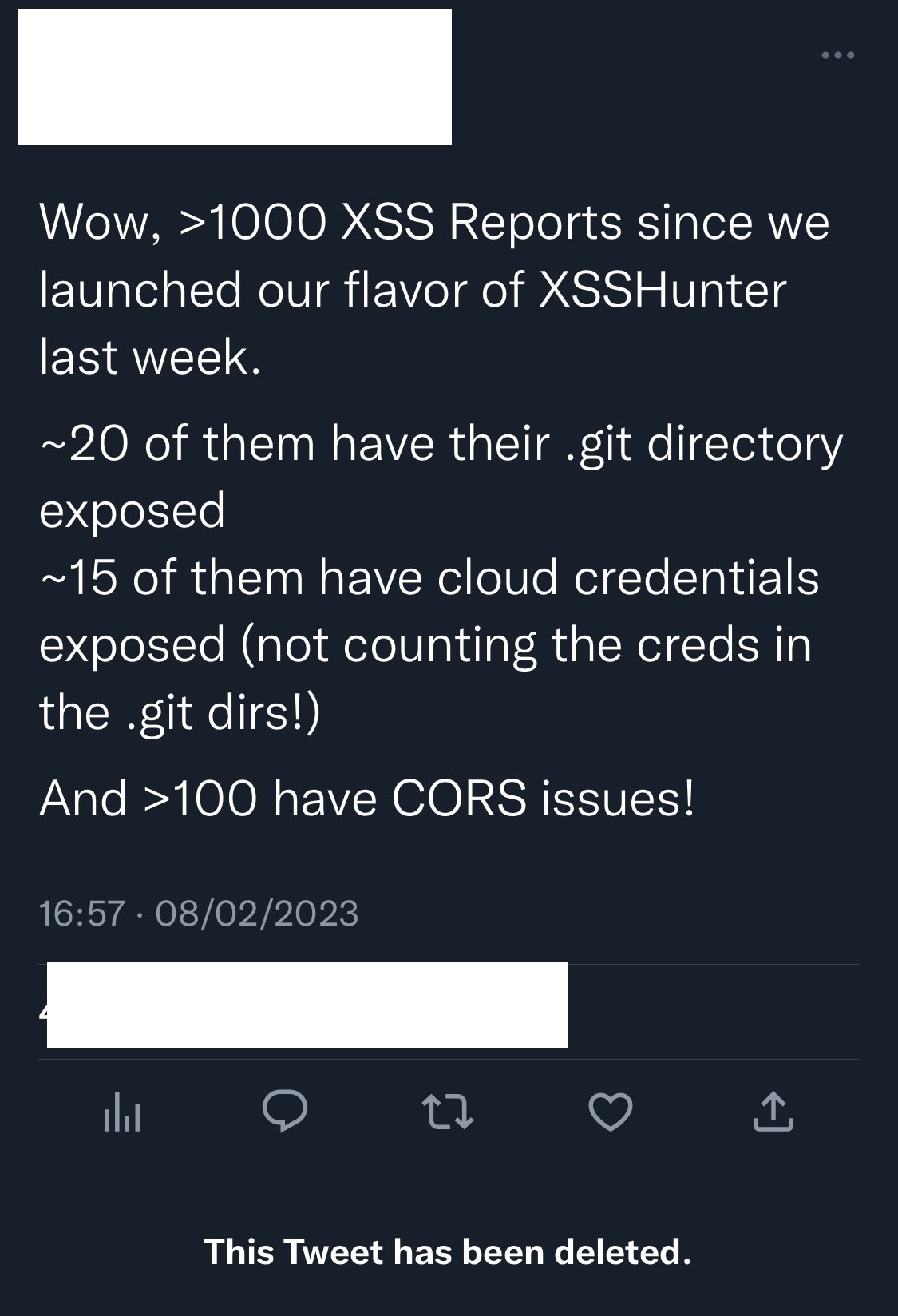

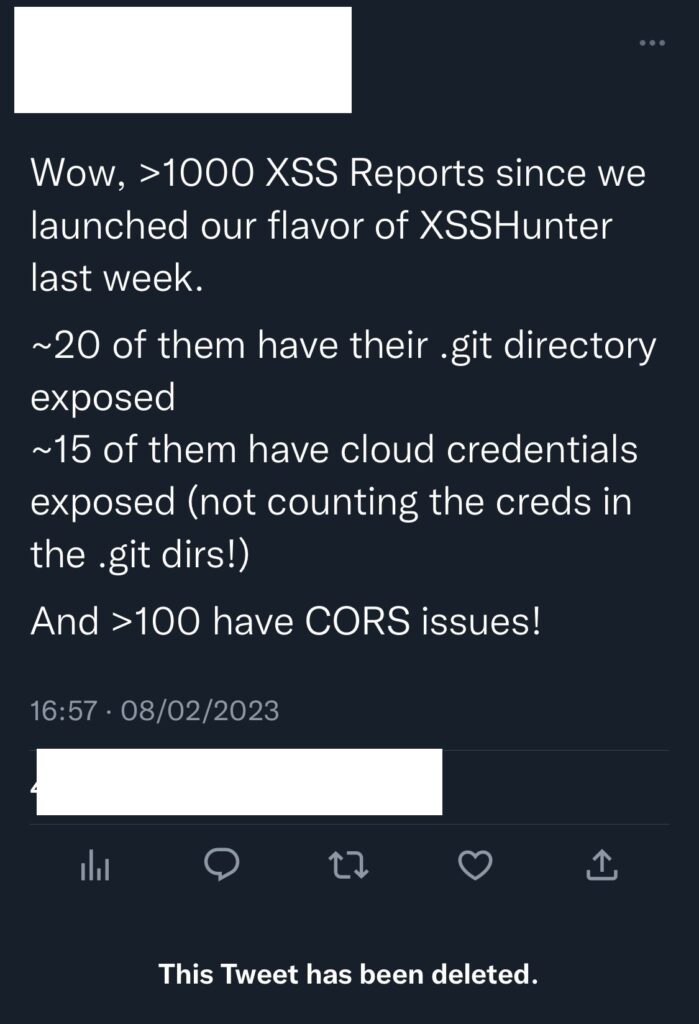

E também com o fim dessa ferramenta, surgiram outros serviços parecidos, e um post no twite me chamou a atenção.

Resumindo, um perfil dono de um desse tipo de serviço postou algumas informações de que em “X” dias desde o lançamento do serviço (“grátis”) ocorreram mais de tantos ataques Blind XSS e desse ainda tinha falhas no CORS.

E é aí que entra a parte de privacidade…

Como Ethical Hacker ou Bug Hunter, é fundamental que você mantenha uma postura ética e respeite a privacidade das informações. Desta forma, qualquer vulnerabilidade encontrada durante suas atividades deve ser reportada somente às partes interessadas.

Infelizmente, alguns programas de recompensa por bugs têm alertado que recompensas não serão pagas em caso de vulnerabilidades encontradas usando servidores de terceiros, como o Blind XSS.

Portanto, para garantir sua segurança e proteger as informações confidenciais dos seus projetos, é recomendável que você configure seu próprio servidor para o XSSHunter. Assim, você pode evitar correr riscos e continuar trabalhando de forma ética e responsável.