Bug bounty é uma prática em que empresas ou organizações oferecem recompensas financeiras ou outras recompensas a pesquisadores independentes ou especialistas em

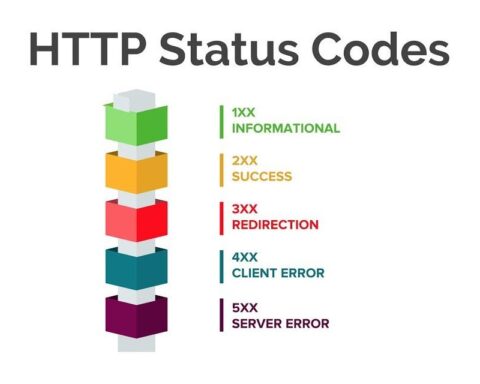

Leia maisHTTP status codes são códigos de três dígitos retornados por um servidor em resposta a uma solicitação do cliente. Eles indicam o

Leia maisO conhecimento na área de Cybersecurity é adquirido de diversas formas, uma delas é lendo reports, artigos e materiais de outros profissionais

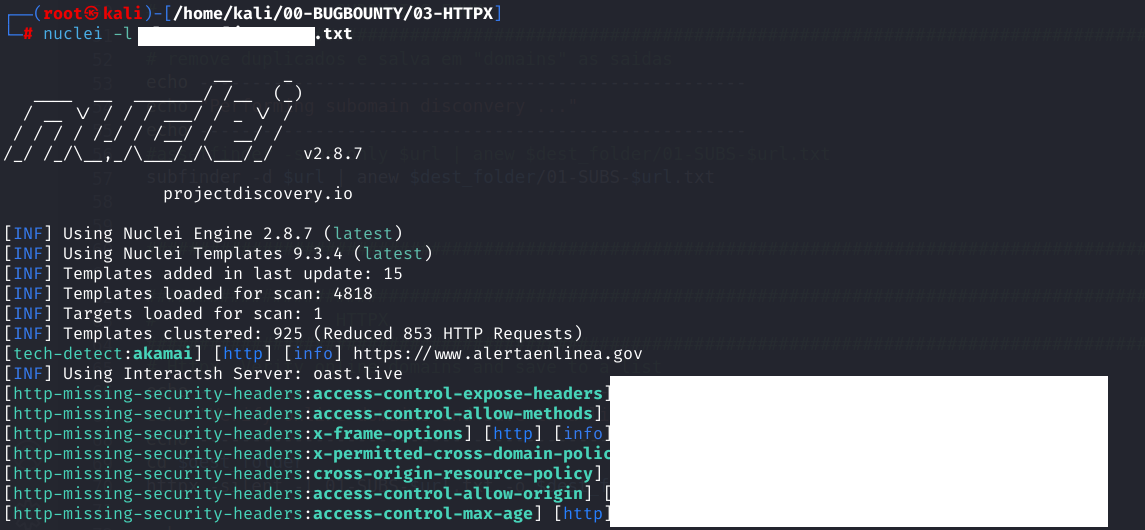

Leia maisNuclei é uma ferramenta para detectar vulnerabilidades potenciais e informações sensíveis em sua infraestrutura usando modelos pré-definidos. Os modelos são escritos em

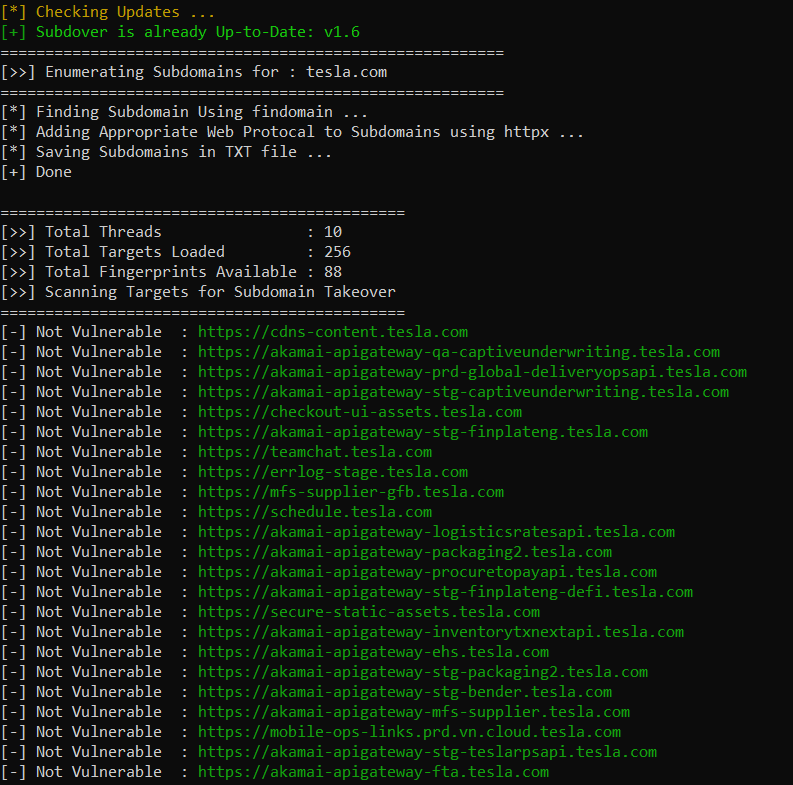

Leia maisA enumeração de subdomínio é o processo de identificação de todos os subdomínios de um determinado domínio. Isso pode ser útil para

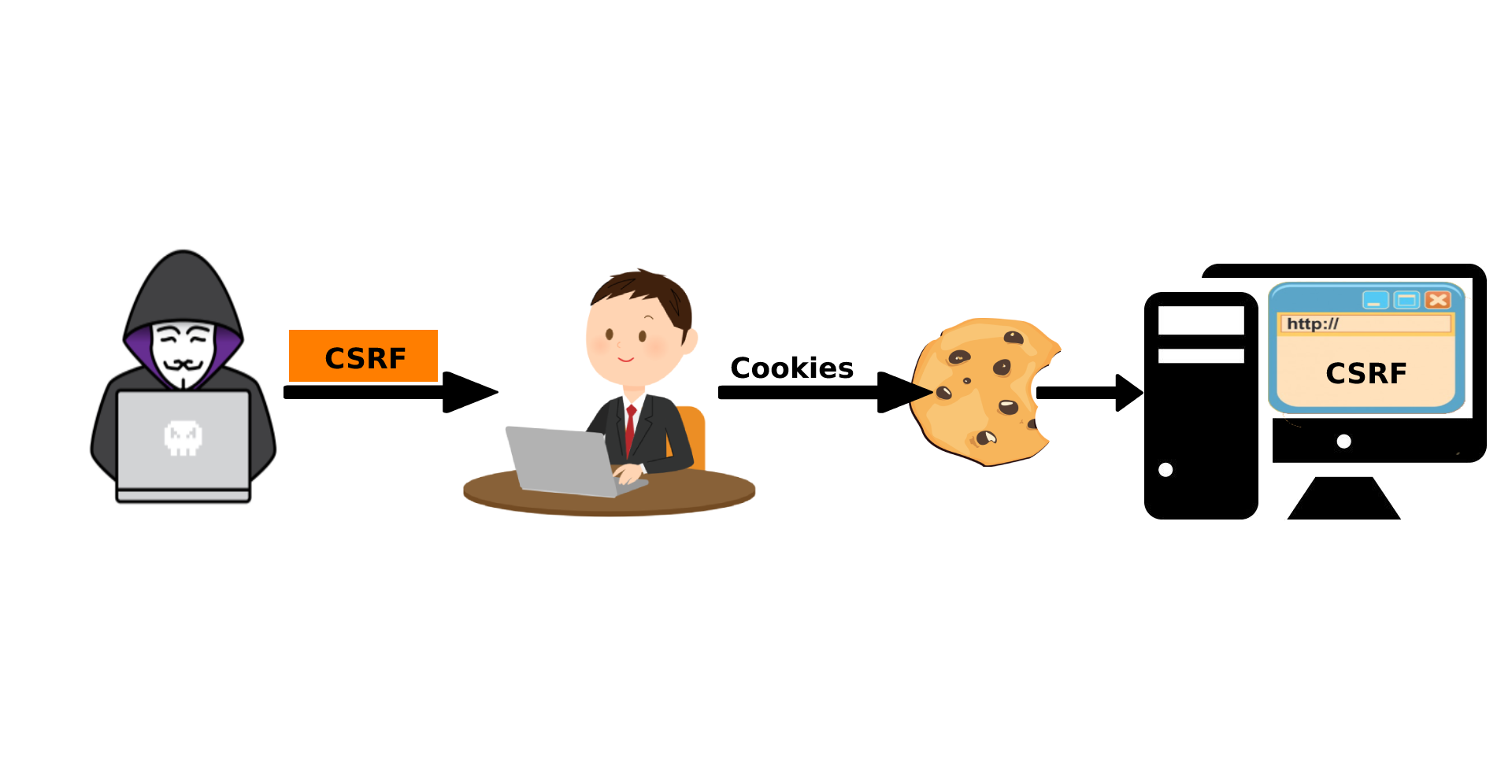

Leia maisCross-Site Request Forgery (CSRF) é um tipo de ataque que ocorre quando um site malicioso, e-mail, blog, mensagem instantânea ou programa faz

Leia maisIntrodução Uma aquisição de subdomínio (Subdomain Takeover) é um tipo de ataque em que um invasor é capaz de assumir o controle

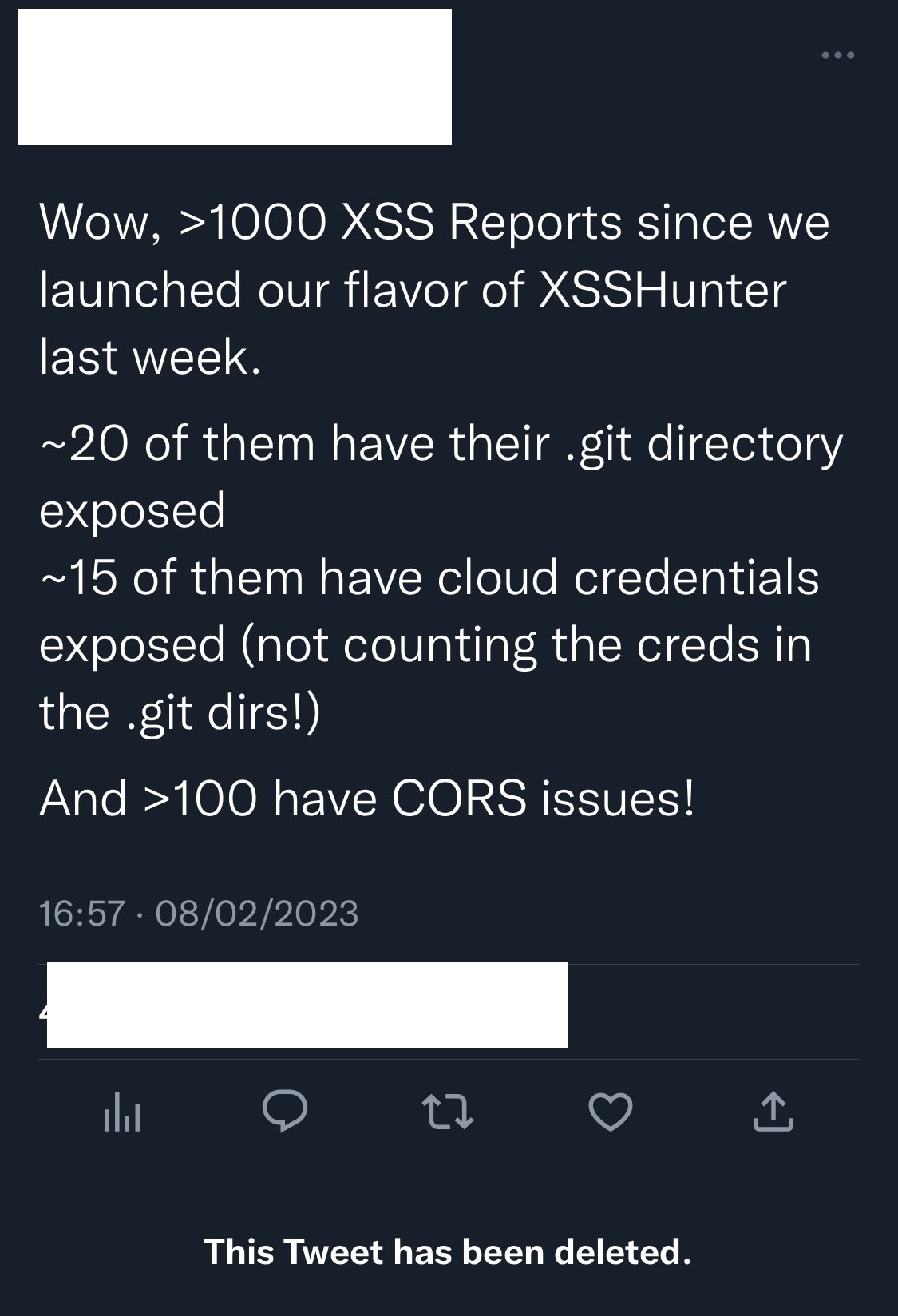

Leia maisXSS Payload lists: 1 – Ghetto Bypass 2 – Payloadbox 3 – @PortSwigger – XSS Cheat Sheet 30 Payloads XSS exclusivos e

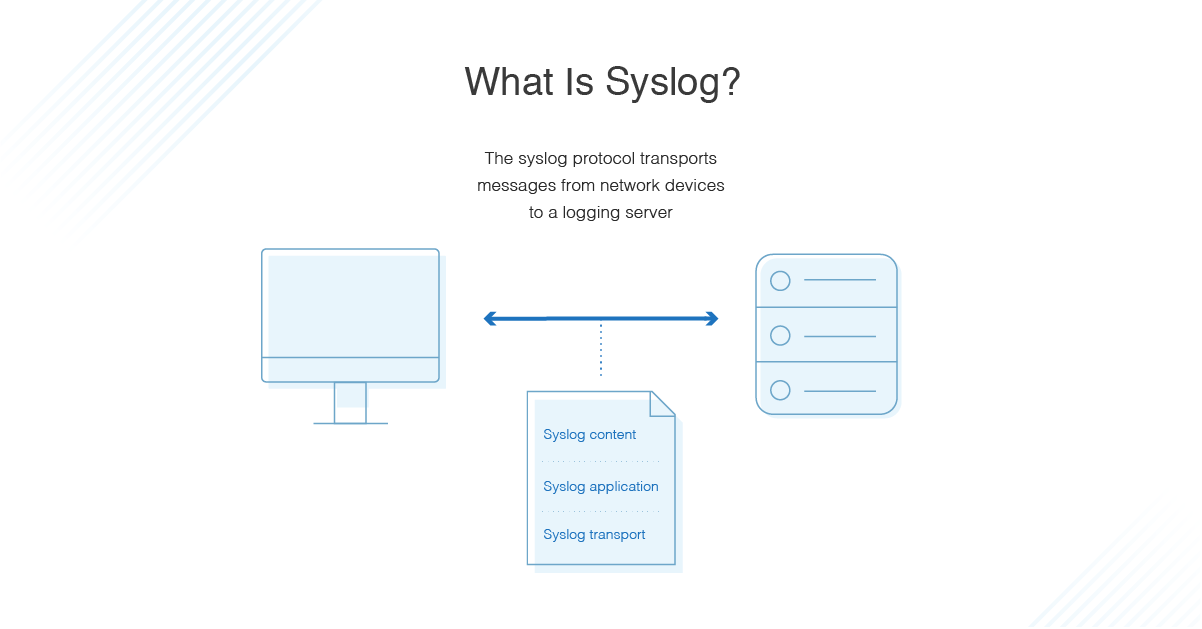

Leia maisA importância dos logs A criação de logs é um procedimento essencial em sistemas operacionais e softwares/aplicativos, no qual eventos são registrados

Leia maisUma coleção de laboratórios gratuitos para praticar e testar suas habilidades REDTEAM/BLUETEAM e CTF Link para o Github

Leia mais