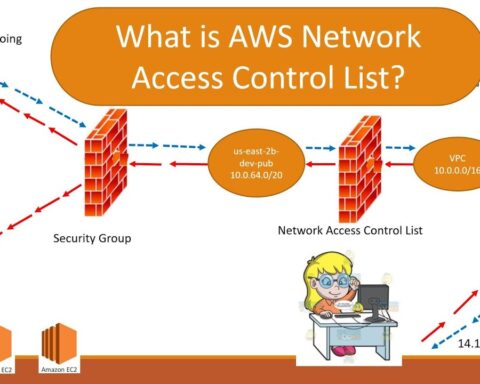

NACL – Network Access Control Lists As Listas de Controle de Acesso de Rede (NACLs) são um recurso essencial na infraestrutura da

Leia maisO que é Threat Modeling? A definição abaixo vem do OWASP: A modelagem de ameaças funciona para identificar, comunicar e entender ameaças

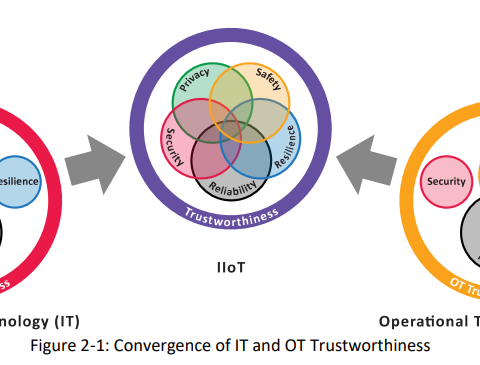

Leia maisIntrodução O Industry IoT Consortium publicou a versão atualizada do Industry Internet of Things Security Framework (IISF). O objetivo deste documento é

Leia maisComo podemos definir o que é uma equipe Blue Team? Em um nível macro, a equipe Blue Team é todo o contexto

Leia maisHoje vou falar sobre uma ferramenta incrível que vai ajudar você a dar um upgrade na segurança cibernética da sua organização ou

Leia maisUma análise da variante Linux de uma nova cepa de ransomware chamada BlackSuit revelou semelhanças significativas com outra família de ransomware chamada

Leia maisIntrodução Recentemente, fui questionado sobre as ferramentas que utilizo no meu dia a dia e se o Kali Linux tinha todas as

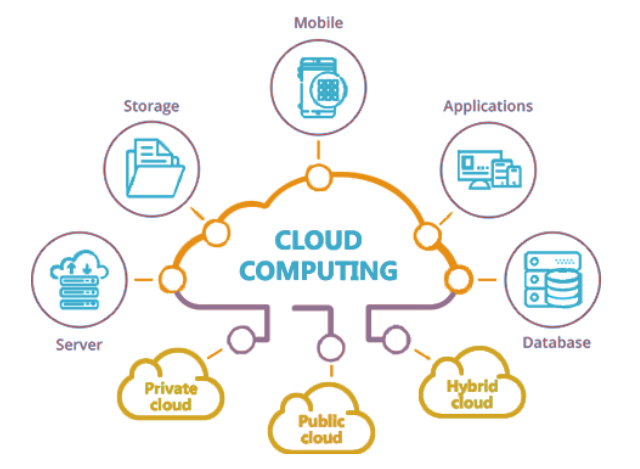

Leia maisA computação em nuvem transformou a maneira como as empresas operam, permitindo-lhes alugar recursos de processamento, armazenamento e rede conforme necessário. Essa

Leia maisIntrodução O Google Dorks é uma técnica avançada de pesquisa que utiliza operadores de busca específicos para filtrar e encontrar informações específicas

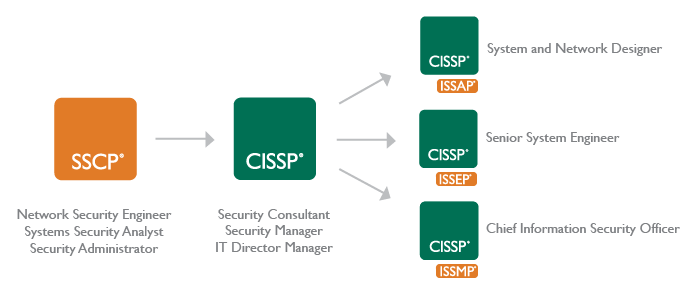

Leia maisNos últimos anos, a área de tecnologia da informação (TI) acabou se tornando uma das mais competitivas e bem remunerada do mercado

Leia mais